Iz dana u dan broj kibernetičkih napada i prijetnji raste, pa napadači koriste sve sofisticiranije metode za hakiranje računalnih sustava. Cyber sigurnost vrlo je koristan zaštitni sustav za zaštitu računala, mreža, poslužitelja, elektroničkih sustava, mobilnih uređaja, programa i elektroničkih sustava od digitalnih napada. Općenito, cyber napadi usmjereni su na pristup, uništavanje ili promjenu osjetljivih podataka iznuđivanjem novca od operatera ili ometanjem uobičajenih poslovnih procesa. Cyber sigurnost uglavnom cilja na obranu računalnih sustava od neovlaštenog pristupa. Postoji mnogo savjeta o kibernetičkoj sigurnosti za zaštitu od kibernetičkih napada, poput potrebe za ažuriranjem operacijski sustav , korištenje antivirusnog softvera, korištenje jakih lozinki, ne otvarajte neovlaštene poveznice ili e-poštu i izbjegavajte korištenje nezaštićenih Wi-Fi mreža na javnim mjestima.

Ovaj članak nudi popis Teme seminara o kibernetičkoj sigurnosti za studente strojarstva.

Teme seminara o kibernetičkoj sigurnosti za studente inženjerstva

Popis tema seminara o kibernetičkoj sigurnosti za studente inženjerstva razmatra se u nastavku.

Phishing napadi

Krađa identiteta uobičajeni je kibernetički napad koji šalje lažnu komunikaciju koja izgleda kao da dolazi iz pouzdanog izvora. Općenito, ova se komunikacija može obaviti putem e-pošte. Glavna namjera phishing napada je krađa podataka za korištenje ili prodaju poput podataka za prijavu, podataka o kreditnoj kartici, podataka o bankovnom računu ili instaliranje zlonamjernog softvera na žrtvino računalo. Postoje različite vrste phishing napada kao što su e-mail, spear, kitolov, razbijanje i ribolov.

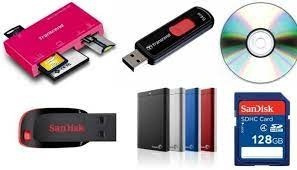

Izmjenjivi medij

Izmjenjivi mediji tema su svijesti o sigurnosti koju svakodnevno koriste različite tvrtke. Ovo je prijenosni medij za pohranu koji korisnicima omogućuje kopiranje podataka u uređaj i zatim uklanjanje podataka s uređaja. Izmjenjivi medij može se jednostavno ukloniti s računala dok radi. Koristeći ovo, slanje podataka s jednog računala na drugo je jednostavno. Postoje različite vrste prijenosnih medija kao što su SD kartice, USB pogoni, CD-ovi, Blu-ray diskovi, DVD-ovi, magnetske trake i diskete.

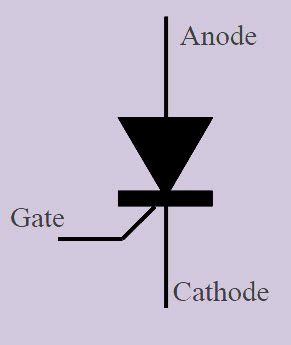

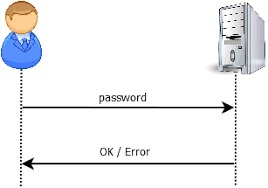

Autentifikacija temeljena na lozinci

Autentifikacija temeljena na lozinci vrlo je jednostavan koncept kibernetičke sigurnosti koji se koristi u različitim tvrtkama. Često korištene tajne riječi lako će pogoditi neovlaštene osobe kako bi dobile pravo pristupa vašim računima. Za kibernetičke kriminalce vrlo je lako pristupiti računima korištenjem jednostavnih ili prepoznatljivih uzoraka zaporki zaposlenika. Kada se ti podaci ukradu, mogu se prodati ili objaviti kako bi se ostvario prihod. Dakle, implementacija nasumične lozinke može kibernetičkim kriminalcima znatno otežati pristup različitim računima. Osim toga, autentifikacija u dva faktora također može pružiti dodatne slojeve sigurnosti koji brane integritet računa.

Sigurnost mobilnih uređaja

Sigurnost mobilnih uređaja pomaže u zaštiti osjetljivih podataka pohranjenih u mobitelu i prenesenih putem prijenosnih uređaja poput prijenosnih računala, tableta i nosivih uređaja. Potencijalne prijetnje mobilnim uređajima uglavnom se sastoje od krađe identiteta, zlonamjernih mobilnih aplikacija, špijunskog softvera, nesigurnih Wi-Fi mreža i curenja podataka. Kako bi se izbjeglo kršenje sigurnosti, svaka tvrtka mora poduzeti preventivne i jasne korake za smanjenje rizika. Prednosti sigurnosti mobilnih uređaja uglavnom uključuju provedbu sigurnosne politike, kontrolu aplikacija, sigurnosno kopiranje podataka, registraciju automatiziranog uređaja, kontrolu ažuriranja uređaja itd.

Rad na daljinu

Rad na daljinu vrlo je koristan za organizacije jer povećava produktivnost, bolju ravnotežu između poslovnog i privatnog života i fleksibilnost, ali također povećava probleme kibernetičke sigurnosti. Dakle, uređaji koji se koriste u poslovne svrhe poput prijenosnih računala, računala i pametnih telefona moraju ostati zaključani nakon što se instalira antivirusni softver.

Postoje mnoge tvrtke koje sve više zapošljavaju udaljene radnike koji su se prilagodili načinu života rada od kuće, ali trebaju proći obuku za razumijevanje, kao i upravljanje načinima zaštite od kibernetičke sigurnosti jer zaposlenici ponekad uglavnom ovise o osobnim mrežama, novim online alatima, osobnim uređajima, internetske usluge, itd. Stoga bi mogli imati problema tijekom pandemije. Stoga je važno odvojiti malo vremena da provjerite svoje sigurnosne procese i potvrdite da sve radi i sigurno.

Javni Wi-Fi

Korištenje javnih Wi-Fi vrlo je praktičan za korištenje kada putujete ili na javnim mjestima, nadoknađujete posao, pristupate računima na mreži i provjeravate hitnu e-poštu. Iako te javne mreže mogu dovesti do kibernetičkih napada. Postoje mnogi rizici javnog Wi-Fi-ja poput distribucije zlonamjernog softvera, zlonamjernih žarišnih točaka, napada čovjeka u sredini, njuškanja i njuškanja Wi-Fi-ja i nekriptiranih mreža.

Za vrlo sigurno korištenje javnih mreža, potrebno je slijediti ovo; pokušajte izbjeći pristup osjetljivim podacima, koristite VPN, držite se HTTPS web stranica, koristite ekstenzije preglednika i postavke veze koje je potrebno prilagoditi, isključite dijeljenje datoteka, koristite zaslon za privatnost, koristite dvofaktorsku autentifikaciju, instalirajte antivirus i ispravno se odjaviti.

Sigurnost u oblaku

Skup postupaka i tehnologija koji je dizajniran za rješavanje unutarnjih i vanjskih prijetnji poslovnoj sigurnosti poznat je kao sigurnost u oblaku. Ova je sigurnost potrebna u različitim organizacijama dok integriraju alate i usluge temeljene na oblaku i prelaze na svoju strategiju digitalne transformacije kao dio svoje infrastrukture.

Pojmovi poput migracije u oblak i digitalne transformacije često se koriste u postavkama poduzeća. Kako se poduzeća drže ovih ideja i kreću ka optimizaciji svog operativnog pristupa, novi izazovi se javljaju kada se uspostavi ravnoteža između razine produktivnosti i sigurnosti. Dakle, sigurnost u oblaku odnosi se na politike, tehnologije, usluge, kontrole koje brane podatke u oblaku, infrastrukturu i aplikacije od prijetnji. Sigurnost u oblaku uglavnom je dizajnirana za zaštitu podatkovnih poslužitelja, fizičkih mreža, pohrane podataka, OS-a, računalnih virtualizacijskih okvira, međuprograma, runtime okruženja itd.

Društveni mediji

Budući da su se društveni mediji velikom brzinom razvili s mnogim prednostima, mnogi hakeri suočavaju se s mnogim problemima cyber sigurnosti. Jer svakodnevno objavljujemo mnoge stvari na našim računima društvenih medija kao što su slike, promocije, događaji, posao itd. Stoga dijeljenje svega toga može uzrokovati kršenje privatnosti. Neka od povezanih pitanja su; privatnost podataka, rudarenje podataka, napadi virusa i zlonamjernog softvera, pravna pitanja i još mnogo toga.

Kako bismo prevladali sve ove probleme, moramo slijediti ova rješenja kao što je potreba za stvaranjem jakih lozinki, osigurati da su lozinke teške s malim, velikim slovima, posebnim znakovima i brojevima, izbjegavati dijeljenje osobnih podataka poput telefonskih brojeva, datuma rođenja, imena, društvenih mreža sigurnosne pojedinosti, fotografije, koristiti opcije sigurnosti i privatnosti koje daju različite platforme društvenih medija, koristiti samo ovlaštenu Wi-Fi vezu, ažurirati OS, koristiti antivirus, trebali bismo prihvaćati zahtjeve za prijateljstvo samo od poznatih osoba.

Budućnost umjetne inteligencije u kibernetičkoj sigurnosti

Umjetna inteligencija unutar kibernetičke sigurnosti jednostavno pomaže organizacijama u promatranju, izvješćivanju, otkrivanju i suzbijanju kibernetičkih prijetnji radi održavanja povjerljivosti podataka. Rastuća svijest među pojedincima, napredak u informacijskoj tehnologiji, napredovanje obavještajnih podataka, policijska rješenja za rad i rastuća količina informacija prikupljenih iz različitih izvora zahtijevali su korištenje poboljšanih i pouzdanih rješenja za kibernetičku sigurnost.

Povećanje kvalitete i učestalosti kibernetičkih napada pokreće kibernetičke sustave s umjetnom inteligencijom. Globalno, sve veći broj incidenata kibernetičkih napada stvorio je svijest među organizacijama o potrebi zaštite svojih podataka. Glavni razlog iza ovih cyber-kriminalaca je političko natjecanje, natjecatelji koji se kreću radi dobiti i također kako bi naštetili drugim imenima, međunarodna krađa podataka itd.

Pristup rudarenja podataka za kibernetičku sigurnost

U našem svakodnevnom životu korištenje interneta i komunikacijskih tehnologija igra veliku ulogu. Mogućnosti rudarenja podataka koriste kibernetički kriminalci kao i stručnjaci za sigurnost. Aplikacije za rudarenje podataka mogu se koristiti za otkrivanje budućih kibernetičkih napada analizom, ponašanjem programa, navikama pregledavanja i tako dalje. Broj korisnika interneta postupno raste pa postoje veliki izazovi sigurnosti tijekom rada u cyber svijetu.

Malware, Denial of Service, Sniffing, Spoofing i cyberstalking glavne su cyber prijetnje. Tehnike rudarenja podataka pružaju inteligentan pristup otkrivanju prijetnji praćenjem abnormalnih aktivnosti sustava te obrazaca ponašanja i potpisa. Ovaj rad ističe aplikacije rudarenja podataka za analizu i otkrivanje prijetnji s posebnim pristupom za otkrivanje zlonamjernog softvera i napada uskraćivanjem usluge s visokom preciznošću i kraćim vremenom.

Ransomware

Kibernetički kriminalci često koriste najopasniji zlonamjerni softver kao što je Ransomware za šifriranje podataka organizacije kako bi od organizacije tražili novac za dobivanje ključa za dešifriranje. Ovaj zlonamjerni softver sprječava korisnike da pristupe njihovom sustavu jednostavnim zaključavanjem zaslona sustava ili zaključavanjem datoteka korisnika dok se novac ne isplati. Trenutačno su obitelji ransomwarea kategorizirane u različite vrste kao što su kripto-ransomware, određene vrste šifriranih datoteka na zaraženim sustavima i prisiljavaju potrošače da plaćaju novac pomoću određenih tehnika plaćanja na internetu.

Kibernetička sigurnost za mala poduzeća

U malim poduzećima postoje dva moćna čimbenika Širokopojasna i informacijska tehnologija za dosezanje novih tržišta, povećavajući produktivnost kao i učinkovitost. No kibernetički kriminalci često se fokusiraju na male tvrtke zbog manje kompetentnog sigurnosnog mehanizma, nedostatka sigurnosnih kopija podataka i znanja o zaštiti. Dakle, svaka mala tvrtka zahtijeva politiku kibernetičke sigurnosti kako bi obranila svoje poslovanje, klijente i podatke od rastućih prijetnji kibernetičkom sigurnošću.

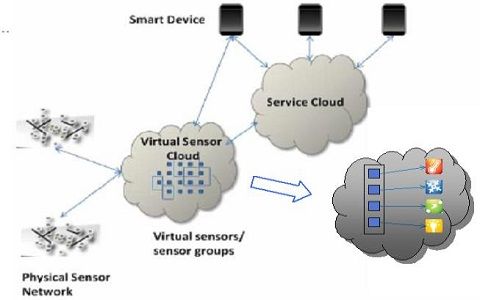

Kibernetička sigurnost s internetom stvari

Kibernetička sigurnost temeljena na IoT-u tehnologija je koja se koristi za zaštitu povezanih uređaja i mreža unutar Interneta stvari, dakle internet stvari uključuje povezivanje računalnih uređaja, digitalnih i mehaničkih strojeva, životinja, predmeta itd. svaki je objekt određen jedinstvenim identifikatorom & mogućnost odvojenog prijenosa podataka preko mreže. Dopuštanje različitim uređajima za povezivanje s internetom izlaže ih nizu glavnih rizika ako nisu učinkovito zaštićeni poput kibernetičkih napada.

Etičko hakiranje

Etičko hakiranje je ovlašteni pokušaj ilegalnog pristupa računalnom sustavu, podacima, aplikaciji ili infrastrukturi organizacije. Ovo hakiranje jednostavno ima za cilj provjeriti sustav inače mrežu koju zlonamjerni hakeri mogu uništiti ili iskoristiti. Tvrtka zapošljava inženjere kibernetičke sigurnosti za obavljanje različitih aktivnosti za testiranje obrane sustava. Oni prikupljaju i ispituju podatke kako bi razumjeli načine za jačanje sigurnosti mreže ili sustava.

Cyber kriminal i provedba zakona

Broj kibernetičkog kriminala u cijelom svijetu raste, pa je davanje pravnih propisa ljudima i tvrtkama koje su žrtve kibernetičkog napada postalo vrlo teško. Dakle, svaka država ima odjel za oprezni kibernetički kriminal koji jednostavno promatra poslove kibernetičke sigurnosti za napade unutar i izvan zemlje.

Kriptografija

Praksa šifriranja podataka i nakon toga dešifriranja poznata je kao kriptografija. Dakle, to je najvažnija domena kibernetičke sigurnosti. Vrlo je koristan u osiguravanju vaših podataka i sprječava kibernetičke kriminalce da koriste vaše podatke u sredini. Čak i ako kriminalac dobije informaciju, neće dobiti nikakve podatke zbog enkripcije. Dakle, kriminalcu treba ključ za dešifriranje. Stručnjaci za kibernetičku sigurnost jednostavno koriste kriptografiju za dizajniranje šifri, algoritama i drugih sigurnosnih mjera koje kodificiraju i brane podatke o klijentima i tvrtkama. Pogledajte ovu vezu za: Što je kriptografija: vrste, alati i njezini algoritmi .

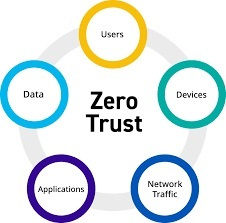

Arhitektura nultog povjerenja

Zero Trust Architecture (ZTA) je sigurnosni model koji ne daje dopuštenje korisnicima i uređajima bez ispravne autentifikacije. Stoga je to vrlo sigurna mreža, pa ne dopušta zlonamjerne napade. ZTA je strateški pristup kibernetičkoj sigurnosti koji štiti organizaciju jednostavnim smanjenjem implicitnog povjerenja i stalnom provjerom svake faze digitalne interakcije. Ovdje implicitno povjerenje znači da se korisnici koji su jednom na mreži, poput aktera prijetnji, kao i zlonamjernih insajdera, slobodno kreću bočno i dopuštaju osjetljive podatke zbog nedostatka preciznih sigurnosnih kontrola.

Cyber osiguranje

Cyber osiguranje jedna je vrsta osiguranja koja se može osigurati za obranu poduzeća od cyber napada i češće od rizika povezanih s IT infrastrukturom i aktivnostima. Trenutno su kibernetički napadi izvan kontrole i njihovi rizici mogu uzrokovati potencijalne gubitke. Polica kibernetičkog osiguranja osigurava pokriće prve strane od različitih gubitaka kao što su uništavanje podataka, hakiranje, krađa, iznuda, odbijanje napada na uslugu, neuspjeh u obrani podataka itd.

Cyber osiguranje dostupno je u dvije vrste pokrića prve strane i pokrića odgovornosti treće strane. Možete odabrati jednu ili obje vrste za kupnju. Osiguranje prve strane jednostavno brani vašu organizaciju nakon što nastane trošak zbog povrede podataka ili nakon što je vaša organizacija hakirana, dok osiguranje treće strane jednostavno pruža sigurnost nakon što vas kupac, partner, dobavljač iskoristi da dopustite da dođe do povrede podataka.

Još nekoliko tema seminara o kibernetičkoj sigurnosti

Popis još nekih tema seminara o kibernetičkoj sigurnosti naveden je u nastavku.

- Sustavi za otkrivanje upada.

- Sigurnost mreže.

- Cyber kriminal.

- Strojno učenje svjesno privatnosti.

- Obavještajni podaci o cyber prijetnjama.

- Zaštita podataka i privatnosti unutar distribuiranih sustava.

- Mreže koje su kritične i vremenski osjetljive.

- Obrada distribuiranog složenog događaja.

- Identifikacija putanje napada.

- SDN sigurnost.

- Obrana pokretne mete ili MTD.

- Distribuirani i kolaborativni vatrozidi.

- Pranje novca putem Bitcoina.

- Obavještajni podaci o prijetnjama.

- SDN ili NFV sigurnost.

- Kritična infrastruktura i sigurnost industrije 4.0.

- Sigurnost sloja veze. Sigurno otkrivanje unutar pametnih gradova.

- Distribuirana analitika i integritet podataka.

- Kontrola pristupa unutar distribuiranih okruženja.

- Ugled i povjerenje unutar mreža.

- Prikriveno otkrivanje napadača.

- Korelacija podataka o hostu i mreži za otkrivanje upada.

- Detekcija scenarija napada.

- Kvaliteta podataka unutar distribuiranih sustava.

- Umrežavanje usmjereno na sadržaj i umrežavanje imenovanih podataka.

- Kontrola pristupa unutar DNE (Distribuirana mrežna okruženja).

- Umrežavanje definirano softverom i virtualizacija mrežnih funkcija.

- Računalstvo potaknuto događajima unutar distribuiranih sustava.

- Primijenjeni lov na prijetnje.

- Dinamička procjena prijetnji kroz Bayesove mreže.

- Decentralizirana kontrolna ravnina SDN-a.

- Sigurnost virtualizacije mrežnih funkcija.

- Otkrivanje anomalija datoteka dnevnika.

- Sustavi za detekciju upada u vozilo.

- Modeli kvarova unutar IoT mreža kritičnih za sigurnost.

- Koncepti tolerancije grešaka za TSN (vremenski osjetljive mreže).

- Otkrivanje upada u mrežu pomaže pri uvidu u aktivnosti glavnog računala.

Ne propustite – Projekti kibernetičke sigurnosti za studente inženjerstva .

Dakle, ovo je sve o popisu projekata kibernetičke sigurnosti za studente inženjerstva koji su od velike pomoći pri odabiru teme. The primjene kibernetičke sigurnosti omogućuju vam upravljanje autentifikacijom s mrežnom sigurnošću kao i sigurnosnim tehnologijama u oblaku. Ovdje je pitanje za vas, što je sigurnosni sustav?